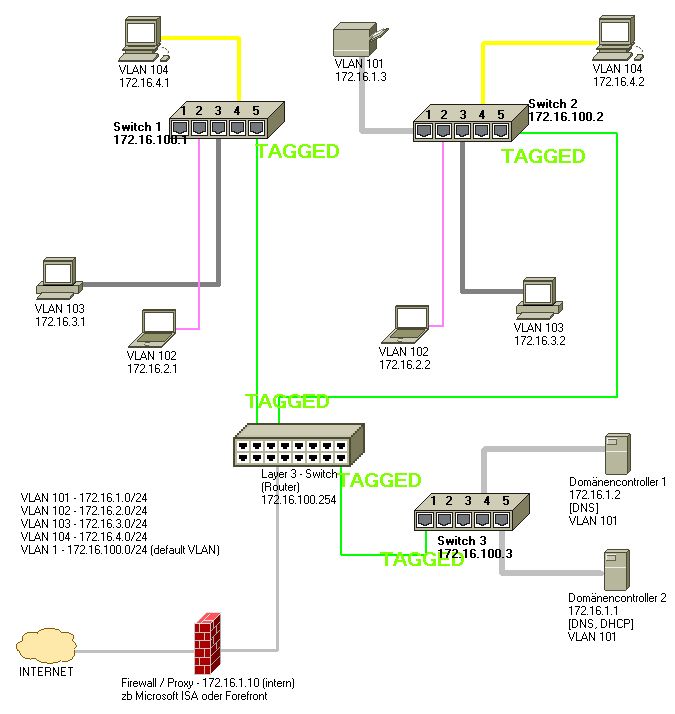

Nach den nun erfolgten Arbeiten möchte man natürlich kontrollieren, ob die PCs / Benutzer auch im richtigen VLAN sind bzw im richtigen Subnetz bzw. in der richtigen Organisationseinheit.

Problem:

Mit Windows Boardmitteln ist eine Zusammenführen aller nötigen Informationen bzgl der jeweiligen Subnetze nicht möglich, da es keine Schnittstelle zwischen

DHCP bzw. Active Directory Organisationsstruktur bzw. angemeldeten Benutzern gibt!

Daher benötigt man zusätzliche Software, die diese Schnittstelle herstellt.

Lösung:

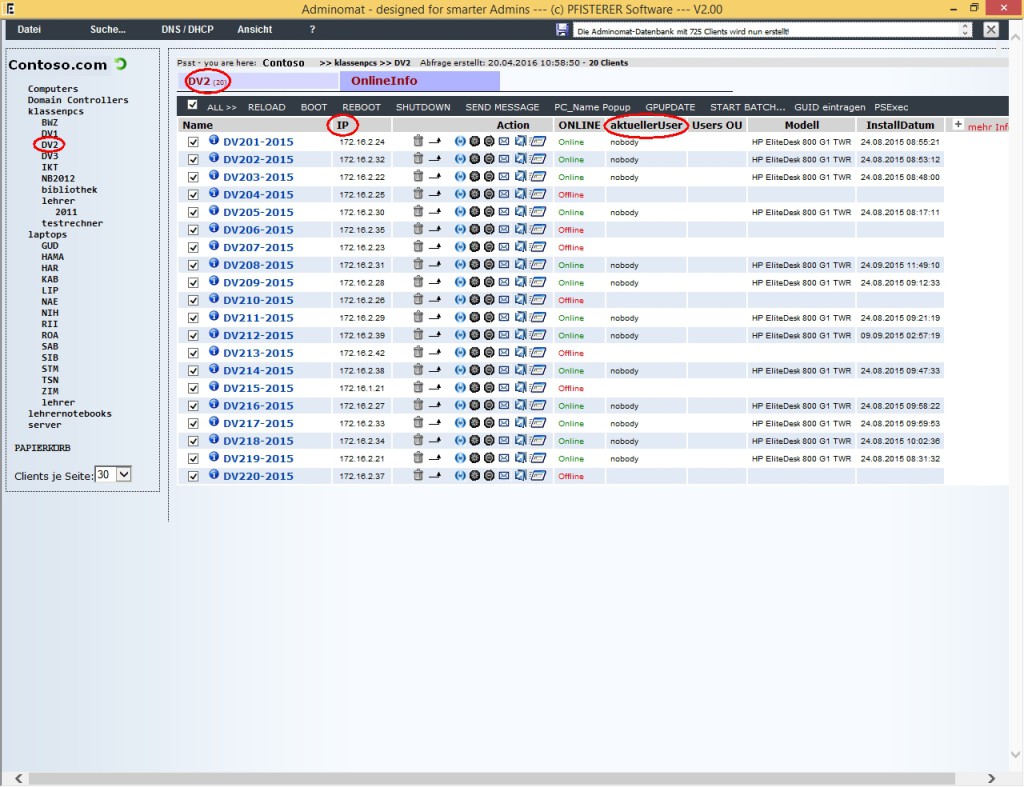

Eine günstige Möglichkeit stellt hier das Megatool ADMINOMAT dar.

ADMINOMAT kann auf jedem Client innerhalb der Domäne ohne Installation gestartet werden.

Es liest das Active Directory aus, den DHCP-Server und ermittelt aktuell angemeldete User.

Auf Wunsch zeigt es die gemappten Drucker, das Installationsdatum, die Uptime und und und jedes PCs an.

Dadurch lässt sich einfachst kontrollieren, ob die Unterteilung in VLANs optimal umgesetzt wurde bzw. ob einzelne Clients noch in falschen Subnetzen „herumschwirren“.

Tipp: Sollte ein PC in einer falschen Organisationseinheit sein, kann er direkt mit ADMINOMAT in eine andere verschoben werden durch einen Klick auf

ADMINOMAT läuft als Testversion gratis!